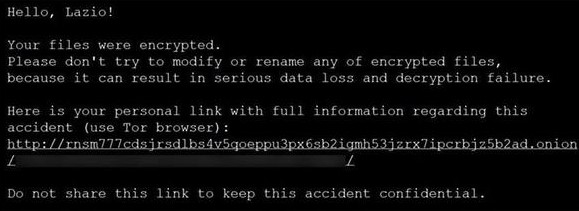

Ciao Lazio, abbiamo i tuoi dati. Il messaggio arrivato a diversi computer della Regione la mattina del 1° agosto 2021 suona spiccio, quasi amichevole.

Il malware RansomEXX dà del tu a un ente regionale, come se si rivolgesse a un utente privato. Per la confidenza posticcia del codice binario non c’è differenza; chiunque sia la vittima, i suoi dati vengono criptati e resi inaccessibili. Il patto è semplice come un’estorsione fisica: pagateci e ve li decriptiamo. Infatti all’interno del link sono contenute la richiesta di riscatto e le modalità di pagamento, come da prassi dei ransomware. Suona grottesca anche la raccomandazione a mantenere l’incidente riservato, alla luce di quanto è successo subito dopo, con la notizia alla ribalta nazionale fra mezze spiegazioni, dichiarazioni contrastanti, omissioni. L’apocalisse della comunicazione di crisi.

Nel frattempo diversi servizi online del costosissimo sistema informatico regionale finivano gambe all’aria. Fra tutti, le prenotazioni vaccinali in un periodo cruciale per le seconde dosi, l’accesso al Centro Elaborazione Dati (CED) e i servizi CUP e ReCUP, con il blocco o il rallentamento di un numero imprecisato di visite e somministrazioni anche urgenti.

Così l’hacking della Regione Lazio è diventato l’esempio dei danni derivati da una falla nella cyber sicurezza. E, per molti versi, anche la dimostrazione plastica di ciò che non andrebbe fatto nella prevenzione e nella gestione di un cyber attacco, con l’aggravante della perdita di un’ingente quantità di fondi pubblici.

Andiamo con ordine e capiamo che cosa è successo prima, durante e dopo l’attacco.

Attacco hacker della Regione Lazio, anatomia di un incidente

Nella notte tra il 31 luglio e il 1° agosto, l’utenza privata di un dipendente in smart working di LAZIOCrea (la partecipata che gestisce i sistemi informatici della Regione) viene contagiata da un ransomware. Da lì, gli autori dell’attacco scalano le utenze fino al grado di amministratore. Una volta all’interno copiano, e poi cancellano o criptano, i dati e i loro backup.

Il 2 agosto il governatore della Regione Lazio Nicola Zingaretti, con lo sguardo contrito di chi ha appena ricevuto la notizia peggiore dell’anno, annuncia l’attacco subìto. Nega tuttavia di aver ricevuto una richiesta di riscatto (che però c’era eccome). Ha inizio un carosello di dichiarazioni di tenore e attendibilità simili, e viene postulata la matrice terroristica dell’attacco. Che in realtà ha un movente banale come la sua applicazione: estorcere soldi a chi si espone, punto. LAZIOCrea, che non ha una vera e propria unità dedicata alla cyber sicurezza, chiama la società Leonardo a gestire la crisi e il recupero dei dati; l’assessore alla sanità laziale Alessio D’Amato si azzarda a dire che la sicurezza informatica era in mano a Leonardo da due anni; Leonardo, subodorando uno scaricabarile, precisa e smentisce.

Seguono diversi giorni di down dei servizi online regionali, fino a che l’11 agosto – dieci giorni dopo l’attacco – viene annunciata la ripartenza del servizio CUP e ReCUP per la maggior parte delle ASL e aziende ospedaliere coinvolte. Tutto risolto, quindi? Certo che no: al 3 settembre 13 servizi su 36 della Regione Lazio sono ancora fermi. Tuttora, a più di quattro mesi di distanza, sul sito della Regione non è difficile imbattersi in messaggi che annunciano disservizi e rallentamenti correlati al cyber attacco.

Fin qui, un disastro. Ma c’è di peggio.

Cyber sicurezza, quanto mi costi (e con quali risultati)

Le aziende che investono nella cyber sicurezza sono provviste di un disaster recovery plan, ovvero un ramo del piano di continuità operativa finalizzato a rimettere in funzione siti, piattaforme e database dopo un eventuale attacco hacker. Il disaster recovery plan si incardina su due parametri fondamentali: il recovery time objective (RTO), che misura il tempo massimo di downtime previsto dopo un attacco, e il recovery point objective (RPO), che indica l’intervallo di tempo che intercorre tra un backup e l’altro (e quindi quanti dati si è disposti a perdere).

Nel rapporto La spesa ICT nella PA italiana 2020 dell’AgID (la governativa Agenzia per l’Italia Digitale), la Regione Lazio dichiara un RTO inferiore alle 24 ore e un RPO inferiore alle 4 ore. I servizi online invece sono tornati attivi dopo dieci giorni, e l’ultimo backup recuperabile risaliva al 30 luglio: più di un giorno prima dell’attacco. La Regione ha messo a verbale tempi di ripresa che suonano grotteschi se confrontati con ciò che è avvenuto. La domanda che viene da porsi è: ma quanto ha speso la Regione per un disaster recovery plan così fallato, e più in generale per la cyber sicurezza?

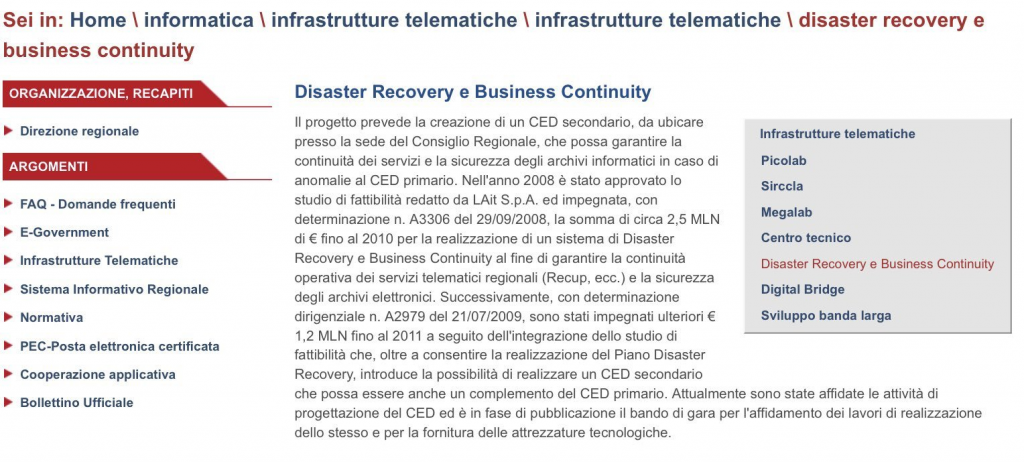

Nello stesso rapporto, il Lazio è indicato tra i big spender in diversi ambiti della gestione informatica nel triennio 2018-2020, dalla gestione delle piattaforme (49 milioni) ai dati (5 milioni) alla sicurezza (6,8 milioni). Soldi in buona parte sprecati, verrebbe da dire; soldi pubblici. Un sospetto corroborato da un tweet di poco successivo all’attacco, che mostra questa cattura:

LA.it S.p.A., la società committente, nel 2015 si sarebbe poi fusa con Lazio Service S.p.A., diventando l’attuale LAZIOCrea. Cambia il nome, ma non le abitudini di spesa: altri 3,7 milioni di euro dal 2008 al 2011 per uno “studio di fattibilità” e la sua successiva integrazione. Altro denaro pubblico ben investito.

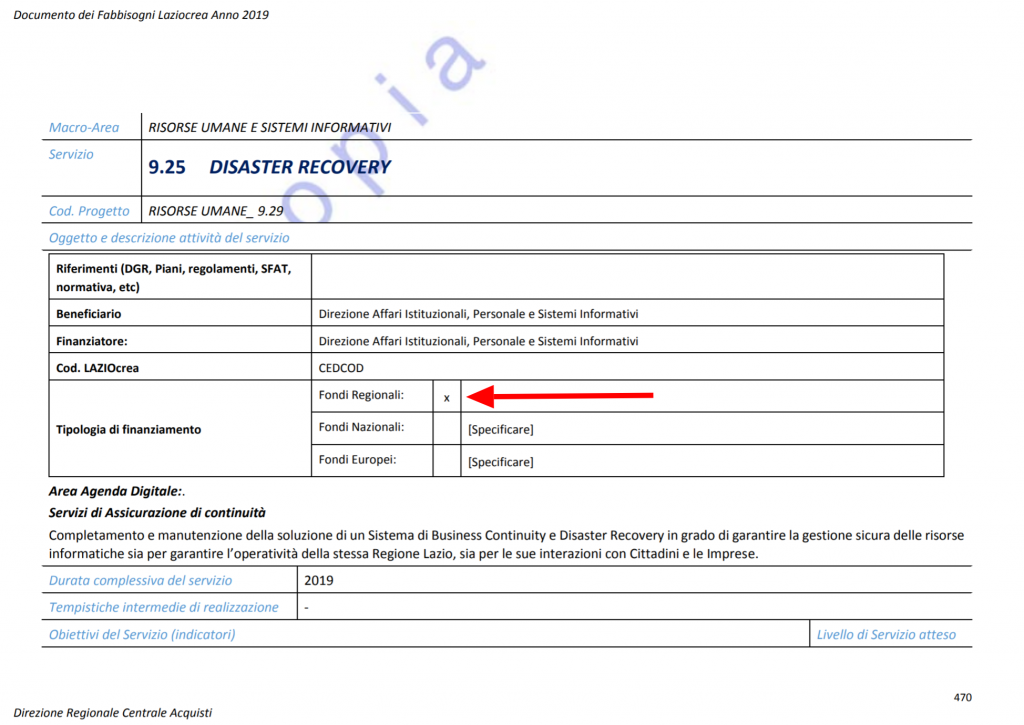

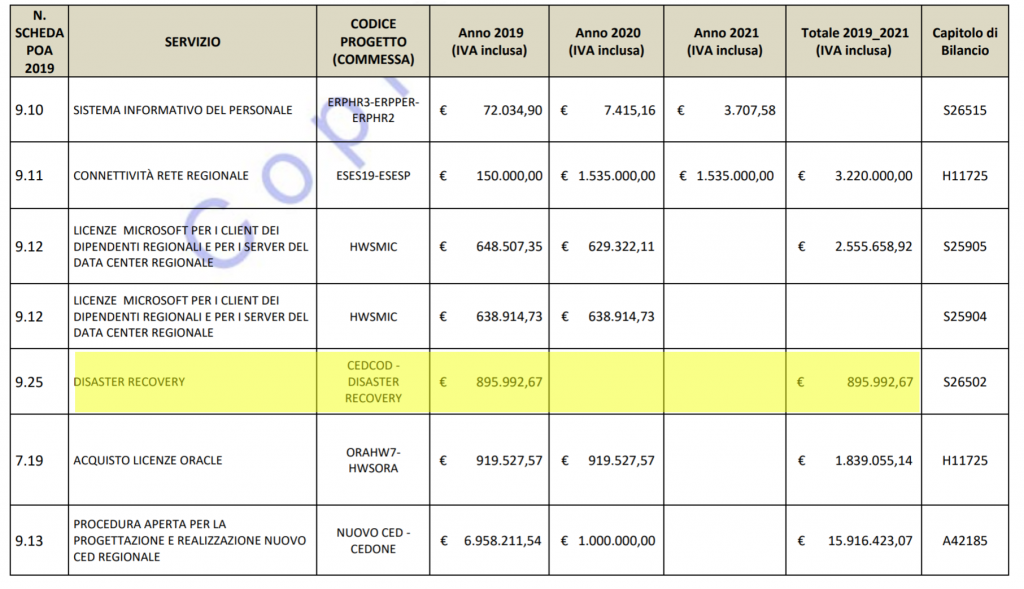

Per verificare se ci fosse altro, SenzaFiltro ha messo a disamina i piani operativi di LAZIOCrea relativi all’ultimo triennio. Ecco gli investimenti in sicurezza informatica del 2019:

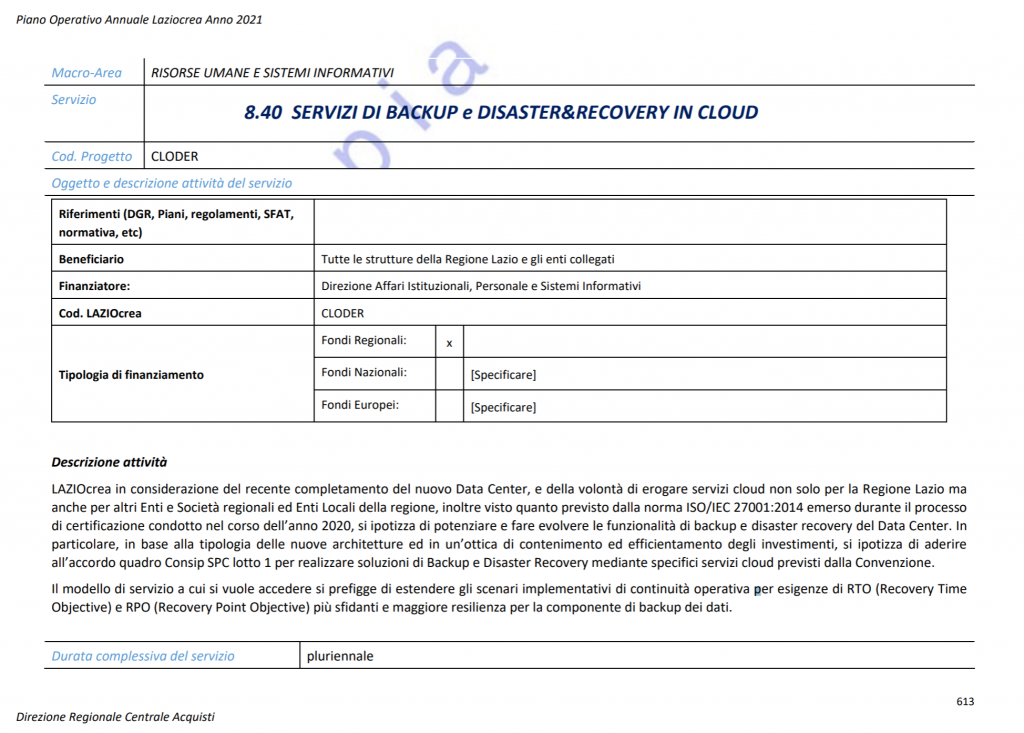

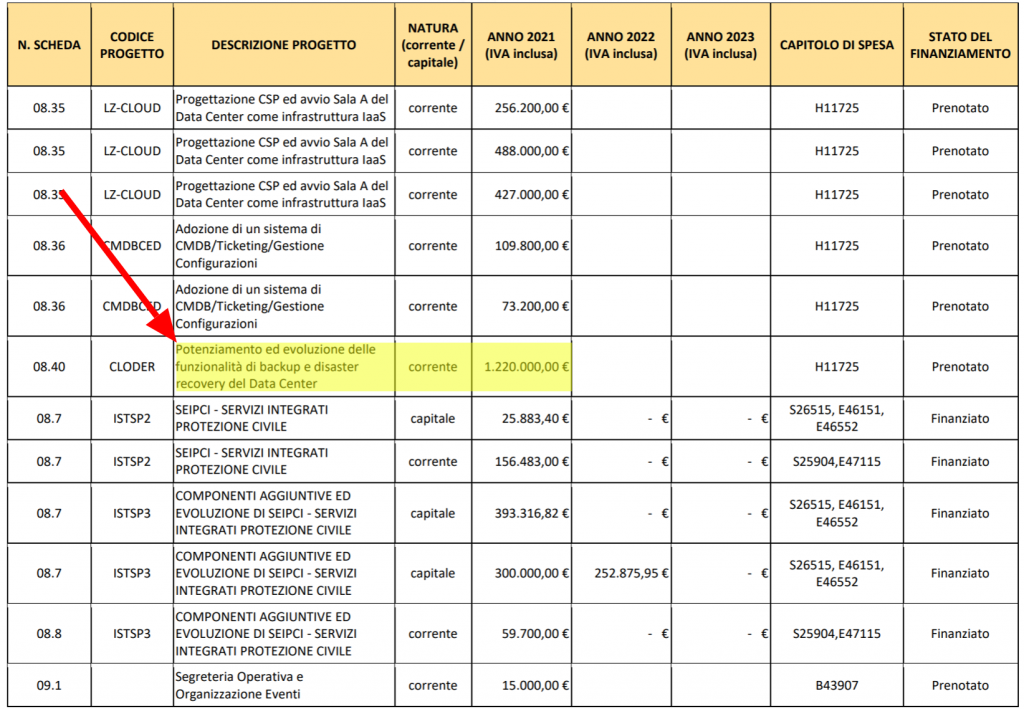

895.992,67 euro di fondi regionali investiti in un disaster recovery plan nel 2019. Nel piano operativo del 2020 la voce di bilancio scompare del tutto, per poi tornare nel 2021:

Ancora 1.220.000 euro. Fondi pubblici, ça va sans dire.

Lazio, quanto pesano i cocci del cyber attacco?

Dopo aver ricostruito quanto è costato il sistema di cyber sicurezza che ha permesso uno sfacelo simile, resta da determinare a quanto ammontano i danni provocati dal blocco operativo del sistema informatico regionale.

Un conteggio esatto è impossibile per molteplici ragioni, prima fra tutte l’assenza di dati ufficiali, che la Regione non ha ancora diffuso. Inoltre, è difficile quantificare l’impatto economico del blocco delle prenotazioni vaccinali, delle visite specialistiche e dell’accesso al CED; a livello umano e sociale è stato un colpo ferale, che ha rischiato di compromettere una parte della campagna vaccinale e che ha impedito a un gran numero di cittadini di accedere a servizi e prestazioni di cui avevano bisogno, pagati con le loro tasse.

È possibile però farsi un’idea esaustiva dell’entità del sistema compromesso e del suo valore in termini assoluti. Molto interessante, a questo proposito, è la deliberazione n. 70/2021/GEST della sezione laziale della Corte dei conti, intitolata La gestione dei servizi informatici nel sistema sanitario della Regione Lazio negli anni 2018 – 2019. Ironia della sorte, il documento è stato pubblicato il 27 luglio 2021, quattro giorni prima dell’attacco, e si conclude con una bocciatura della gestione informatica regionale.

I magistrati contabili valutano i costi del sistema sanitario informatico laziale nel 2019 in più di 100 milioni di euro, con dei costi di gestione superiori ai 33 milioni (e un contratto di servizio di 14.400.000 euro a LAZIOCrea, si noti bene). Ecco l’ammontare potenzialmente compromesso. In quanta parte, non è ancora chiaro.

Inoltre, gli ultimi rilevamenti del CLUSIT paragonano i costi dei cyber attacchi al 6% del PIL mondiale. Come se non bastasse, i diversi rapporti internazionali che ne quantificano i danni sono unanimi nell’indicare il settore della salute come quello dove ci sono conseguenze più gravi: nel dettaglio, la ricerca più recente di IBM Security (Cost of a data breach report 2021) quantifica le perdite del settore salute in 9,23 dollari per dato. E nel caso del Lazio è stato compromesso l’intero database regionale.

Il disastro gestionale e comunicativo della Regione. Ma i giornali pensano alle sagre

A questo punto che la Regione Lazio non fosse protetta come avrebbe dovuto, nonostante le spese ingenti in cyber sicurezza, è più che un’ipotesi. Ad aggravare la situazione c’è la scarsa trasparenza con cui l’incidente è stato gestito, così come scarsa è stata la qualità della comunicazione, là dove i cittadini avrebbero avuto il diritto di rendersi conto di quanto stava avvenendo, e come. Queste opacità hanno avuto un prezzo: non è un caso se nei mesi successivi si sono moltiplicati i sospetti che il Lazio abbia pagato il riscatto per recuperare i dati perduti (il che significherebbe altri soldi pubblici buttati).

E l’informazione? Diverse testate, nazionali e locali, hanno fatto le pulci a LAZIOCrea sui 3,5 milioni stanziati per le sagre e le feste di paese. Il sottotesto è che la società avrebbe dovuto investirli nella sicurezza informatica. Eppure bastava verificare sui documenti ufficiali per rendersi conto che la questione è ben altra: LAZIOCrea e la Regione Lazio hanno speso fin troppi denari su una sicurezza che non ha dato risultati, e si trattava di fondi regionali, fino all’ultimo centesimo. È su quello che andrebbero poste le domande, su investimenti a sette zeri fatti con soldi pubblici che non hanno dato frutto.

Qualcuno potrebbe dire che il problema è proprio l’opposto: forse quei soldi era meglio spenderli in sagre. Almeno quelle non possono hackerarle.

Photo credits: lagone.it